کد:

/interface bridge

add admin-mac=CC:2D:E0:FE:A7:AE auto-mac=no comment=defconf name=bridge

/interface ethernet

set [ find default-name=ether1 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether2 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether3 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether4 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

set [ find default-name=ether5 ] advertise=\

10M-half,10M-full,100M-half,100M-full,1000M-half,1000M-full

/interface l2tp-client

add connect-to=m247-ch-ubuntu-l2tp-01.expressnetwork.net disabled=no \

ipsec-secret=12345678 name=l2tp-out1 password= use-ipsec=yes \

user=

/interface list

add comment=defconf name=WAN

add comment=defconf name=LAN

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/ip hotspot profile

set [ find default=yes ] html-directory=flash/hotspot

/ip pool

add name=default-dhcp ranges=192.168.88.10-192.168.88.254

add name=vpn_pool ranges=10.250.10.10-10.250.10.254

/ip dhcp-server

add address-pool=default-dhcp disabled=no interface=bridge name=defconf

/ppp profile

add dns-server=4.2.2.4,8.8.8.8 local-address=10.250.10.1 name=vpn_profile \

remote-address=vpn_pool use-encryption=yes

/interface bridge port

add bridge=bridge comment=defconf interface=ether2

add bridge=bridge comment=defconf interface=ether3

add bridge=bridge comment=defconf interface=ether4

add bridge=bridge comment=defconf interface=ether5

/ip neighbor discovery-settings

set discover-interface-list=LAN

/interface list member

add comment=defconf interface=bridge list=LAN

add comment=defconf interface=ether1 list=WAN

/interface sstp-server server

set authentication=mschap2 certificate=Server default-profile=vpn_profile \

enabled=yes port=1195

/ip address

add address=192.168.88.1/24 comment=defconf interface=bridge network=\

192.168.88.0

/ip cloud

set update-time=no

/ip dhcp-client

add comment=defconf dhcp-options=hostname,clientid disabled=no interface=\

ether1

/ip dhcp-server network

add address=192.168.88.0/24 comment=defconf dns-server=192.168.88.1 gateway=\

192.168.88.1

/ip dns

set allow-remote-requests=yes servers=4.2.2.4,8.8.8.8

/ip dns static

add address=192.168.88.1 name=router.lan

/ip firewall filter

add action=accept chain=input comment=\

"defconf: accept established,related,untracked" connection-state=\

established,related,untracked

add action=drop chain=input comment="defconf: drop invalid" connection-state=\

invalid

add action=accept chain=input comment="defconf: accept ICMP" protocol=icmp

add action=drop chain=input comment="defconf: drop all not coming from LAN" \

disabled=yes in-interface-list=!LAN

add action=accept chain=forward comment="defconf: accept in ipsec policy" \

ipsec-policy=in,ipsec

add action=accept chain=forward comment="defconf: accept out ipsec policy" \

ipsec-policy=out,ipsec

add action=fasttrack-connection chain=forward comment="defconf: fasttrack" \

connection-state=established,related

add action=accept chain=forward comment=\

"defconf: accept established,related, untracked" connection-state=\

established,related,untracked

add action=drop chain=forward comment="defconf: drop invalid" \

connection-state=invalid

add action=drop chain=forward comment=\

"defconf: drop all from WAN not DSTNATed" connection-nat-state=!dstnat \

connection-state=new in-interface-list=WAN

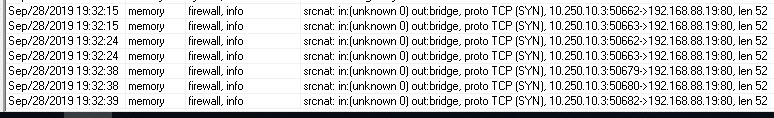

/ip firewall mangle

add action=mark-routing chain=prerouting dst-address=!10.250.10.0/24 \

in-interface-list=LAN new-routing-mark=VPN passthrough=yes src-address=\

192.168.88.2-192.168.88.254

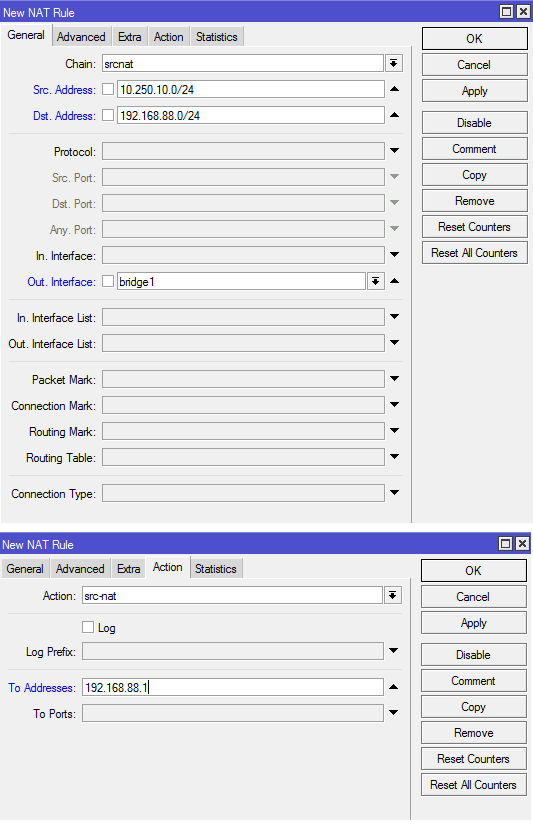

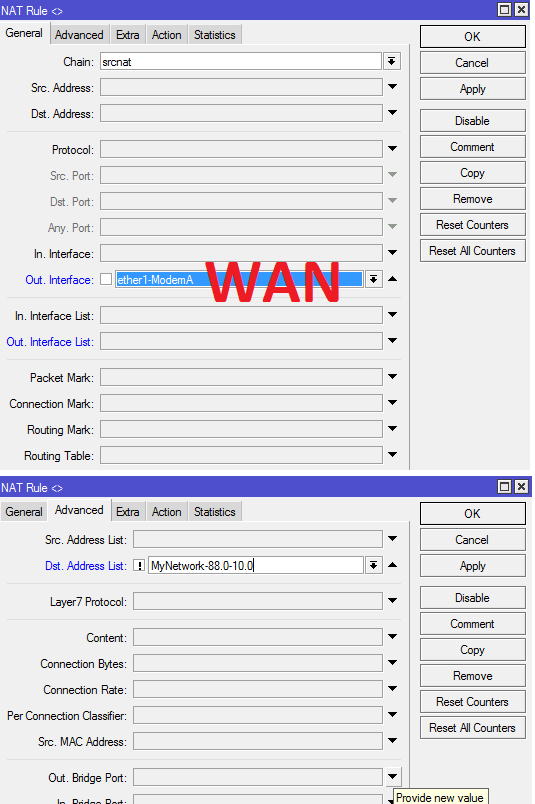

/ip firewall nat

add action=masquerade chain=srcnat comment="defconf: masquerade" \

ipsec-policy=out,none out-interface-list=WAN

add action=masquerade chain=srcnat ipsec-policy=out,none out-interface=\

l2tp-out1 src-address=192.168.88.0/24

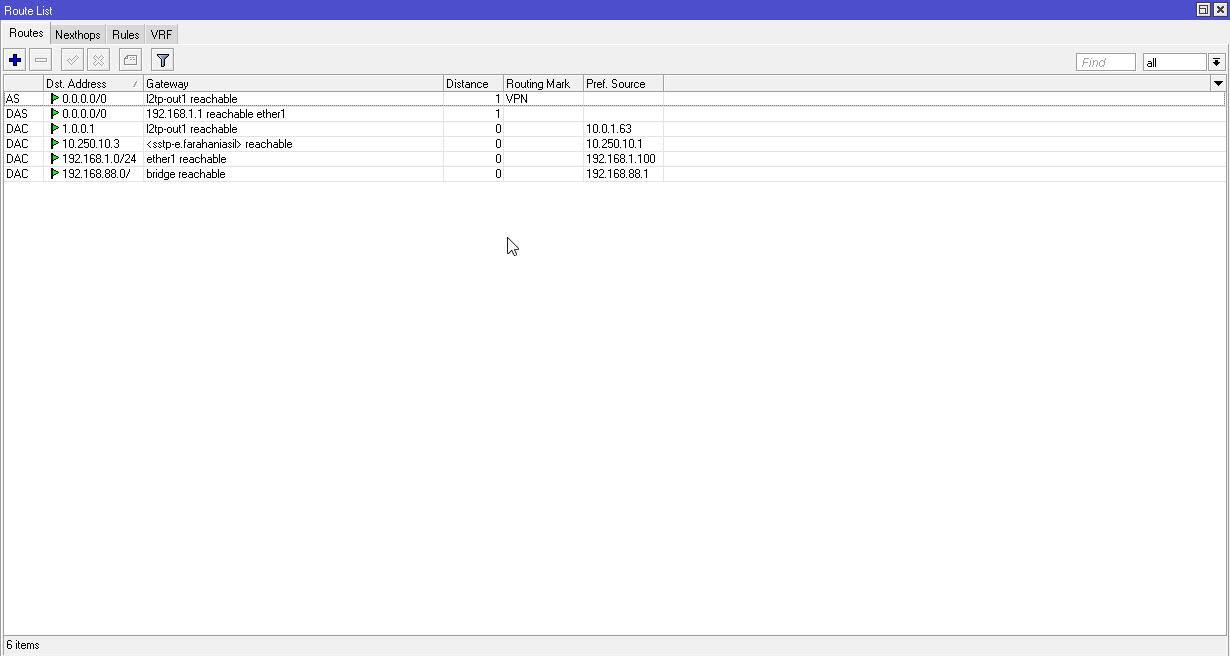

/ip route

add distance=1 gateway=l2tp-out1 routing-mark=VPN

/ppp aaa

set use-radius=yes

/system clock

set time-zone-name=Asia/Tehran

/system ntp client

set enabled=yes primary-ntp=77.104.104.100 secondary-ntp=202.65.114.202

/tool mac-server

set allowed-interface-list=LAN

/tool mac-server mac-winbox

set allowed-interface-list=LAN

11سپاس

11سپاس

LinkBack URL

LinkBack URL About LinkBacks

About LinkBacks