شما اگه لاگ ها رو ذخیره کنید در فلش یا سرور راه دور ، آدرس آی پی تمام اشخاص و یوزرهایی که برای مدیریت به میکروتیک لاگین میکنن رو میتونید ببینید.

ابتدا بهتره از بخش Ip/Services تمام بخش هایی که مورد نیازتون نیست مثل ftp , telnet , ssh و غیره رو خاموش کنید که بکلی سرویس مورد نظر غیرفعال بشه.

بعد از اون شما سرویس هایی که نیاز دارید ازشون استفاده کنید مثلا Winbox و وب سرویس با پورت 443 / پورت هاشون رو تغییر بدین.

به عنوان مثال اگه با آدرس

https://192.168.88.1 وصل میشدین با تغییر این پورت به 2021 از این به بعد با آدرس

https://192.168.88.1:2021 میتونید به پنل دسترسی داشته باشید .

یا وب کانفیگ معمولی با پورت 80 به صورت

http://192.168.88.1 هست ، شما میتونید این پورت رو مثلا 99 قرار بدین که از این به بعد به صورت

http://192.168.88.1:99 میتونید دسترسی داشته باشید.

ویا برای Winbox شماره پورت جدیدی را انتخاب نمایید مثلا 8066 که در این صورت از این به بعد باید آدرس روتر رو با پورت در بخش Connect to برنامه winbox بزنید در غیر این صورت باز نخواهد شد ، به عنوان مثال 192.168.88.1:8066

این کار باعث میشه در مرحله اول ، هکر نتونه با اسکن پورت های استاندارد مدیریتی میکروتیک ، پورت های مدیریتی و باز شما رو پیدا کنه .

در مرحله بعد بخش Available from داخل همین قسمت وجود داره ، شما میتونید رنج آدرس هایی که مجاز هستند از سرویس استفاده کنند رو وارد کنید .

و یا یک یا چند آی پی بخصوص ، به این صورت بجز این آدرس های شبکه خصوصی یا عمومی اینترنت ، این سرویس ها برای هیچ آی پی دیگه ای فعال نخواهد بود.

همچنین با استفاده از بخش Tools / Mac Server با تنظیم کردن بخش ها روی None ، میتوانید بکلی از سرویس دهی روتر با استفاده از مک آدرس جلوگیری کنید و یا با تنظیم Mac-winbox لااقل از دیسکاور شدن و نمایش روتر شما در داخل Winbox متصل به شبکه جلوگیری خواهد کرد.

راه دیگه برای حفظ امنیت روتر این هست که به بخش System / user رفته و نام کاربری admin را به یک نام دلخواه تغییر دهید ، و اگر یوزر غیر ضروری دیگری دارید حذف نمایید تا امکان دسترسی با آن به روتر نباشد .

و در همین قسمت از رمز بزرگ و سخت ؛ شامل حروف کوچک و بزرگ ، اعداد و کارکترهای ویژه ... برای یوزر خودتون استفاده نمایید تا لو رفتن آن سخت تر شود.

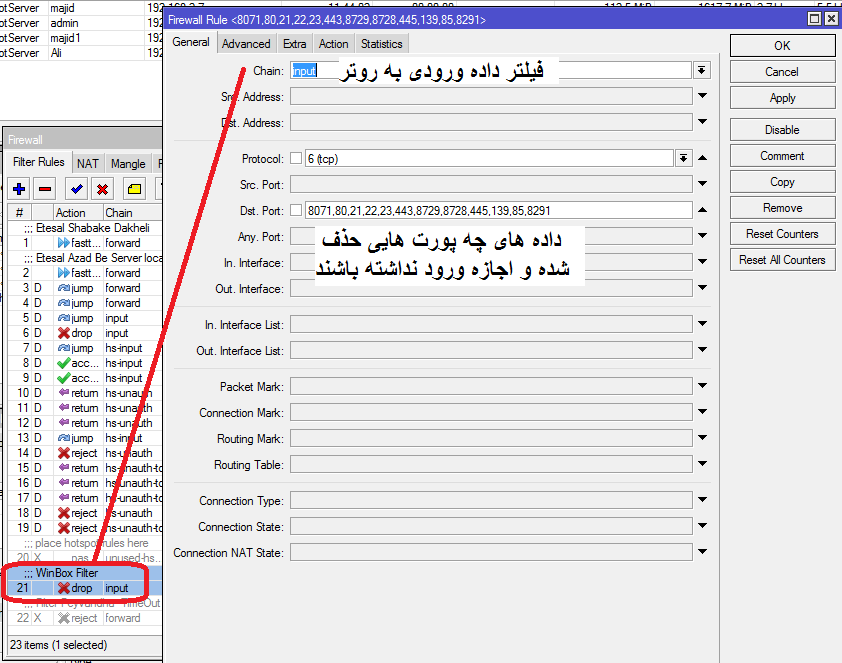

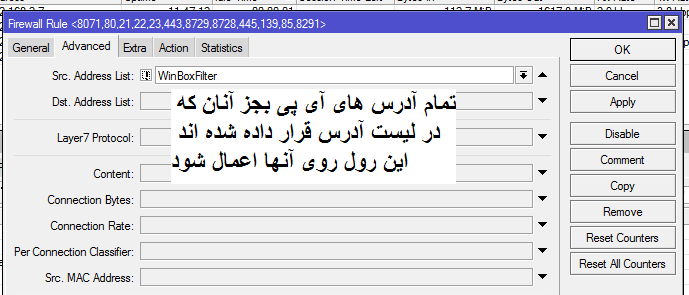

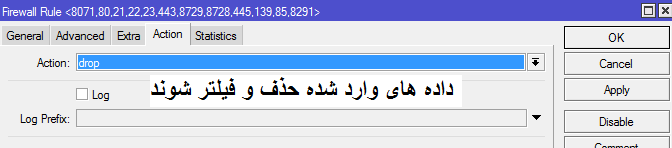

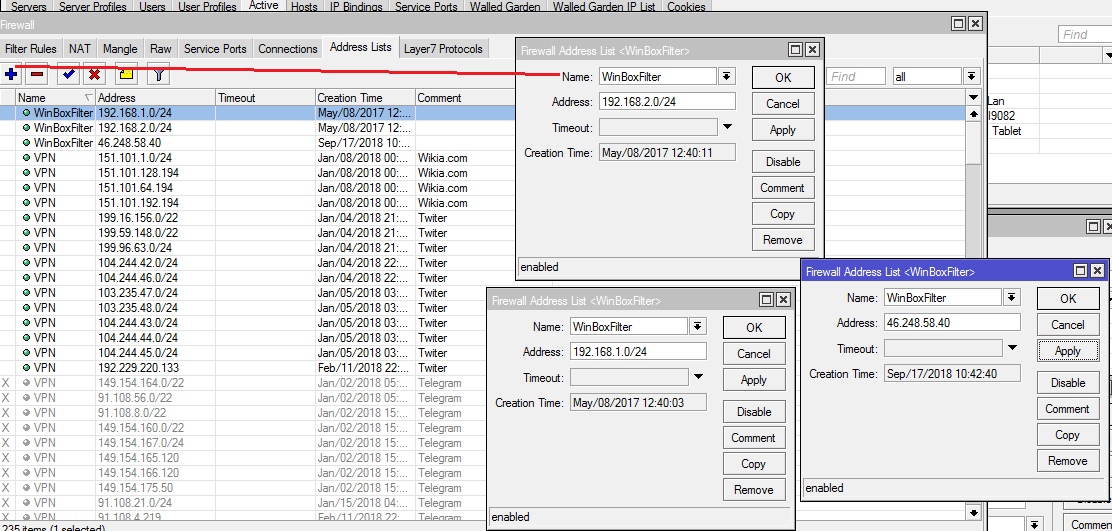

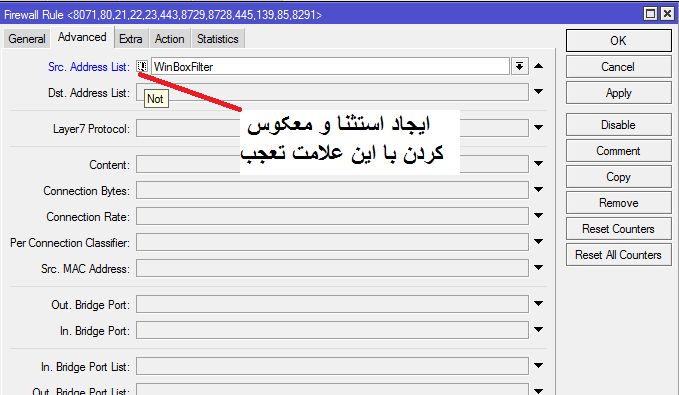

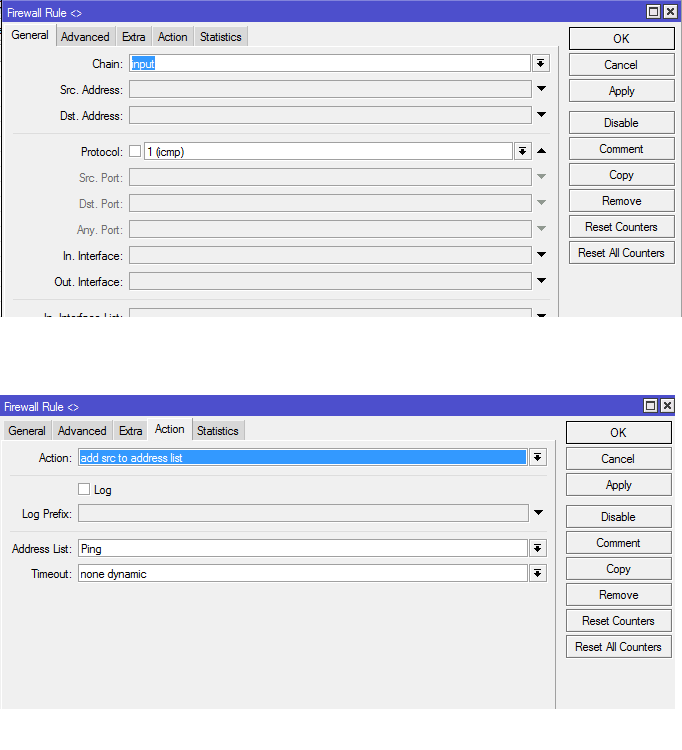

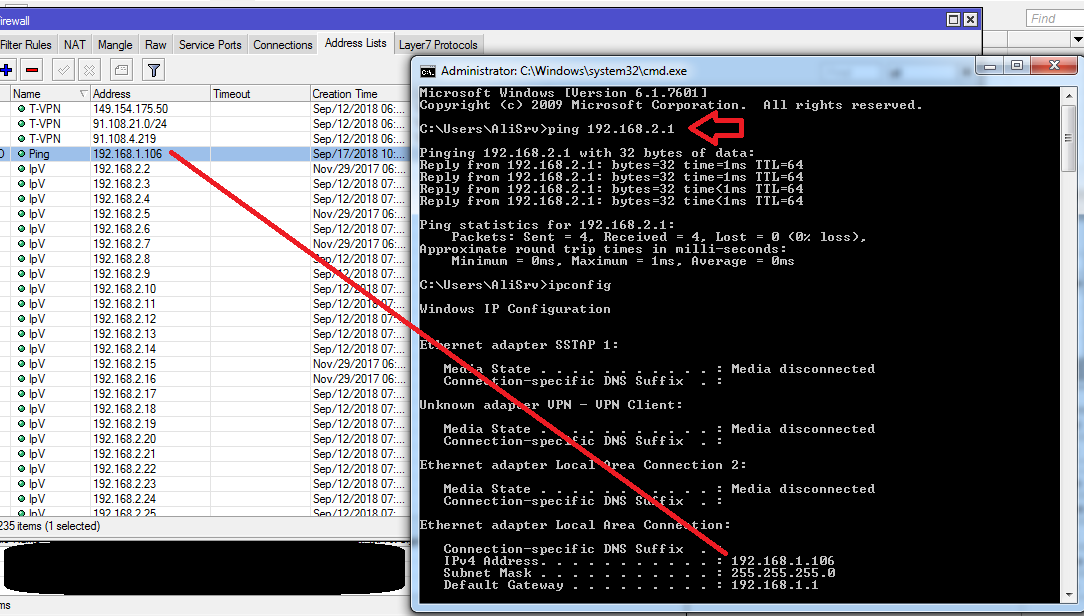

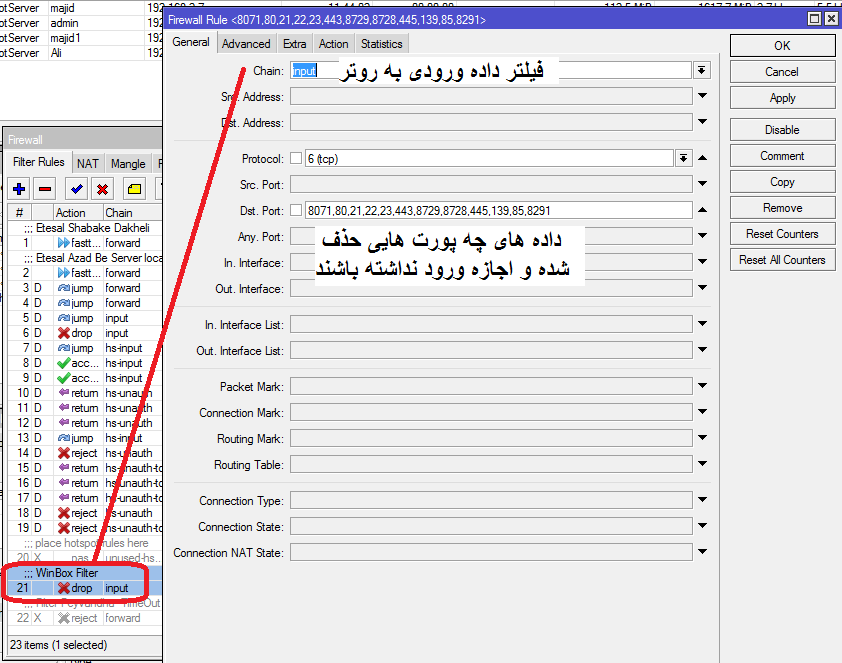

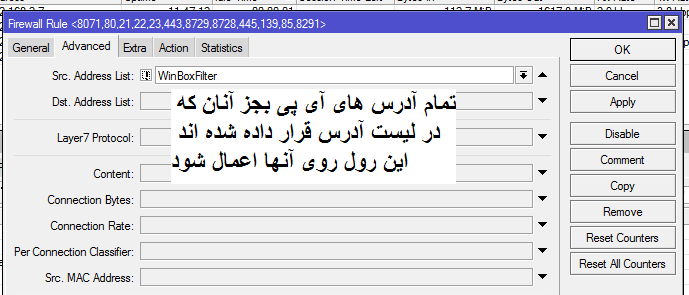

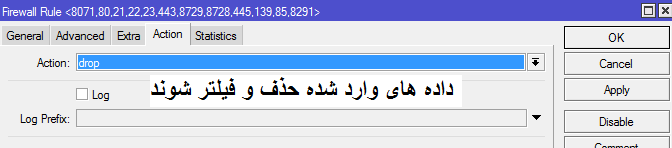

در انتها اگه تسلط خوبی بر رول نویسی دارید میتوانید دسترسی ورودی به پورت های مدیریتی روتر خودتون رو برای آی پی های غیر مجاز ببندید تا فقط یک تعداد آدرس مشخص به آنها دسترسی داشته باشند .

(

این کار به هیچ عنوان برای غیر حرفه ای ها پیشنهاد نمیشه ؛ نوشتن اشتباه این رول کافی خواهد بود تا دسترسی کامل به روتر خودتون رو از دست بدهید)

5سپاس

5سپاس

LinkBack URL

LinkBack URL About LinkBacks

About LinkBacks